La automatización es un concepto muy atractivo para cualquier equipo IT. ¿Quién no va a querer automatizar las tareas más repetitivas disminuyendo los errores humanos y mejorando los tiempos de respuesta? Ese debate está superado, todos queremos automatizar. Pero tras el concepto, tiene que haber un plan de acción, unos objetivos, unas herramientas y un conocimiento.

Y es aquí donde la mayoría de organizaciones fracasan. O el objetivo es demasiado ambicioso, o no tenemos personal cualificado o nuestras infraestructuras IT son obsoletas… O dicho de otra manera, la automatización falla porque no sabes por donde ni como empezar.

Desde Open3s, entendemos que la automatización es un camino a recorrer. Y la mejor manera de iniciarlo es con pequeños ‘quick wins’, mejoras rápidas de implementar, con un coste bajo y con un efecto positivo inmediato.

Con este objetivo en mente, vamos a iniciar una serie de posts llamados ‘Viaje a la automatización‘ donde se describen ejemplos concretos de automatización que son aplicables a la mayoría de organizaciones.

Y para comenzar, vamos a tratar la infraestructura de networking y el chequeo periódico de nuevas versiones de firmware.

Aviso: firmware obsoleto

Situación

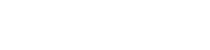

Como responsables de IT, disponemos de un parque considerable de switches y routers en una versión dada. De manera recurrente, el fabricante publica security advisories con bugs, CVEs y versiones afectadas. En el mejor de los casos, nuestro equipo IT / partner de confianza recibe esta alerta y debe chequear manualmente todo los equipos en busca de afectación.

Propuesta de automatización

La lista de security advisory la realiza el fabricante en una URL pública bien conocida con el detalle de afectación. Además, nosotros debemos disponer de un inventario (CMDB o similar) con todos nuestros equipos de networking y su versión de firmware actual.

La propuesta es cruzar los datos del fabricante contra nuestra propia base datos y alertar por email a quien corresponda para que programe un update ASAP.

Herramientas utilizadas

En este caso de uso se ha implementado sobre electrónica de red Arista Networks gestionada por la herramienta de orquestación CloudVision Portal del propio fabricante. Para la gestión de la alarma se ha utilizado una herramienta de ticketing (Request Tracker) que captura la alarma por email y la convierte en un ticket.

Los puntos relevantes de la solución son:

- El fabricante dispone de una lista pública de bugs y CVE con el detalle de modelo y versiones afectadas.

- Disponemos de un sistema intemedio (CloudVision, en este caso) que chequea periódicamente esta lista y la coteja contra nuestro inventario de equipos de Networking.

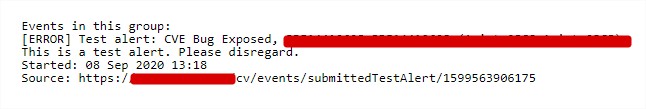

- En caso de afectación de bugs, el sistema levanta una alarma y envía un email.

- El sistema de ticketing procesa el email y genera un ticket para que el CAU valore la afectación y programe la actualización de firmware.

Resultado

Gracias a nuestro sistema de chequeo automático, detectamos casi en tiempo real cuales son nuestros sistemas de networking afectados por bugs y CVE.

Y por la generación de alertas y creación de tickets vía email, avisamos al CAU que hay equipos que requieren de actualización:

Conclusiones

El viaje a la automatización puede ser una sucesión de pequeños ‘quick wins’. En este post se muestra como controlar si el firmware de tus equipos de networking está obsoleto y avisar al CAU que corresponda.

Si quieres iniciar tu viaje a la automatización, recuerda que en Open3s somos expertos en el área de infraestructura IT y podemos acompañarte en el camino.

Miguel Ángel Corzo Lozano, Especialista de redes en Open3s