SASE, el acrónimo en inglés, Secure Access Service Edge, nos permite y garantiza ampliar nuestra Infraestructura IT hacia el Cloud con mayor seguridad.

Hagamos una mirada hacia atrás en el tiempo. ¿Os acordáis cuando los usuarios de nuestra corporación estaban dentro del perímetro de la nuestra red y accedían a los datos internamente?

Quizá alguna o rara vez accedíamos a algún servicio que existía en el Cloud… ¿y ahora? Ahora, los equipos de seguridad de las empresas ya no pueden confiar en estos métodos y están adoptando el modelo Secure Access Service Edge (SASE) de Gartner. El objetivo es estandarizar y reforzar la seguridad en todo el ecosistema de nuestra infraestructura, donde las empresas tienden a migrar y/o crear ya sus servicios en el Cloud junto con la aparición, forzada mundialmente, de la estandarización del teletrabajo.

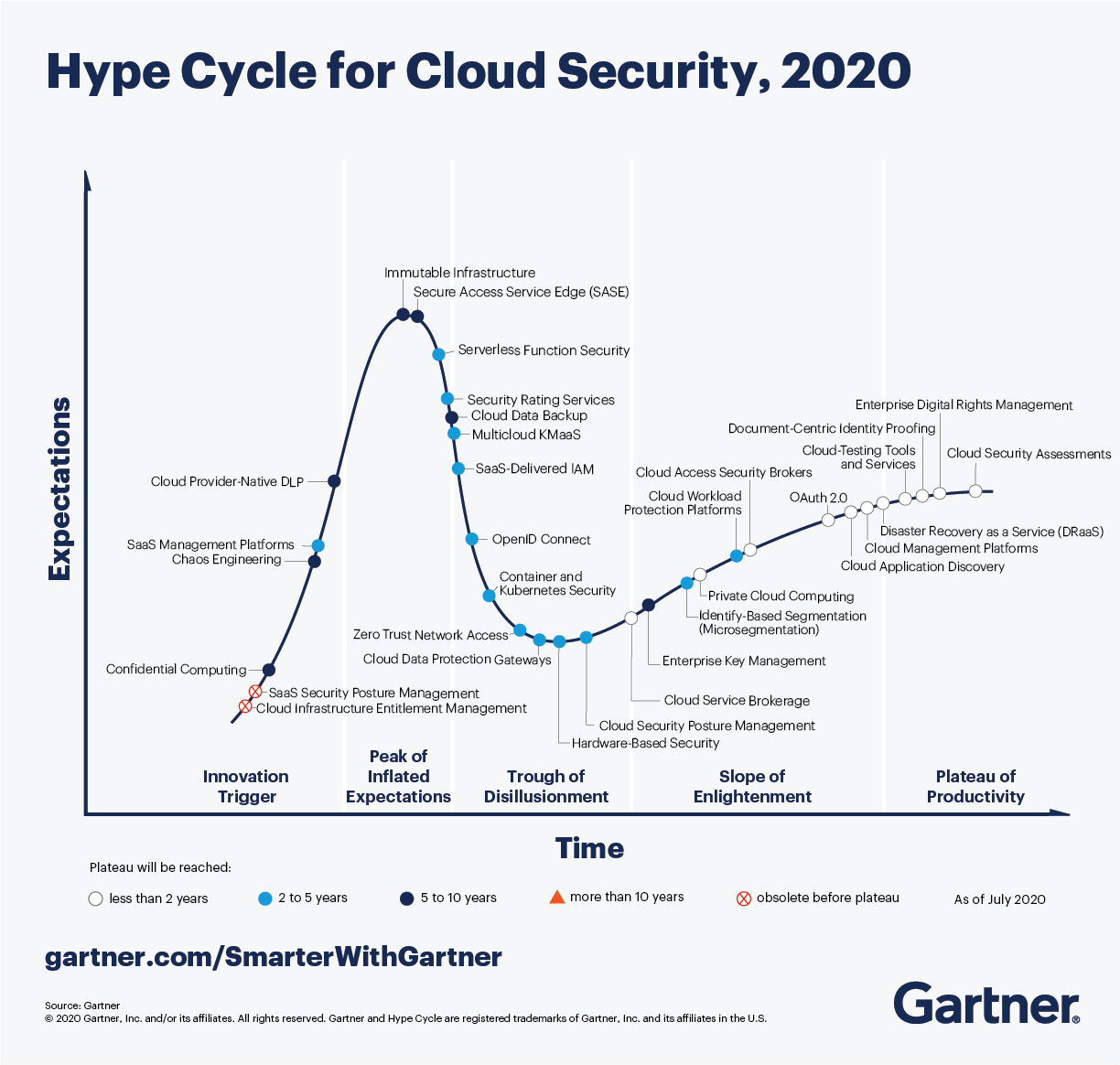

Veámoslo en el siguiente gráfico que nos provee Gartner, donde muestra el ciclo de la seguridad en el Cloud y su evolución inminente.

De hecho, se espera que para el 2024 las organizaciones ya habrán adoptado estrategias explícitas que se adapten completamente a SASE para otorgar un acceso seguro, sin importar dónde se encuentren sus usuarios, aplicaciones o dispositivos.

Cómo ponemos freno a las ciberamenazas con SASE

Este nuevo paradigma referente la ciberseguridad evidencia que el perímetro tradicional de la red tiende a desaparecer, por lo que es necesario dotar de seguridad los servicios de red y los accesos a las aplicaciones Cloud. Para ello, aplicamos medidas de control para poner freno a cualquier tipo de amenaza de seguridad mediante las siguientes tecnologías:

- Inspección del tráfico cifrado SSL/TLS en el Cloud

- Microservicios nativos de la nube en una arquitectura de plataforma única

- Infraestructura de red a hiperescala de nivel de operador con POP de presencia global

- Protección avanzada de datos para datos en tránsito y en reposo (Data Loss Prevention)

- Evaluación de seguridad continua de Infrastructure as a Service, para nube pública (Cloud Security Posture Management)

- Uso compartido de inteligencia frente a amenazas e integración con sistemas EPP/EDR, SIEM y SOAR

- Protección avanzada frente a amenazas, Artificial Intelligence, User and Entity Behavior Analytics, entornos aislados,… (Advanced Threat Protection)

- Firewall y protección frente a intrusiones para todos los puertos y protocolos (Firewall As A Service)

- Perímetro definido mediante software, con acceso Zero Trust en la red, substituyendo la VPN legacy (Software Defined Perimeter, Zero Trust Network Access)

- Integración vía API de servicios gestionados en la nube para datos en reposo (Cloud Access Security Broker)

- Compatibilidad con proxies en línea para decodificar tráfico web y en la nube (Next Gen Secure Web Gateway)

- Protección de oficinas remotas, incluido el respaldo a las iniciativas de redes de sucursales como Software-Defined Wide Area Network

SASE: Puntos clave para mejorar la seguridad de nuestra infraestructura

Hablemos de los 3 puntos clave de SASE, que nos van a permitir ofrecer y garantizar la mejor solución y dotar a nuestra infraestructura de la mayor seguridad posible.

- Acceso a los datos

Podremos acceder a los datos de nuestra infraestructura directamente, mediante cualquier dispositivo o accediendo desde una conexión a Internet de forma optimizada en el que tendremos una baja latencia, alta capacidad y disponibilidad de acceso.

La tecnología nos permitirá un acceso seguro ZTNA (Zero Trust Network Access) a las aplicaciones privadas, en el Cloud o On-premises.

2. Protección contra Amenazas

Evita en tiempo real ataques a nuestra infraestructura de tipo malware, ransomware y usuarios internos malintencionados gracias al control granular basado en políticas para todos o un grupo en concreto de usuarios.

Gracias al motor de inteligencia avanzada podremos proteger las aplicaciones de la organización junto con las instancias personales, por ejemplo, Gmail o Hotmail.

3. Optimizar costes

Gracias a una única consola de gestión, de forma centralizada, nos permitirá que un único cliente con determinadas políticas de control garantice la seguridad de los equipos y aplicaciones de la organización.

En este punto, tendremos la posibilidad de tener los datos centralizados y nos permitirá correlar y analizar de forma más optima los datos a nivel de seguridad para poder tomar posibles decisiones en consecuencia.

La generación de políticas granulares nos permitirán que nuestros departamentos de seguridad tengan la capacidad, de forma unificada, de disponer de un mayor control de la seguridad de todo nuestro perímetro.

Desde Open3s llevamos más de 15 años aportando valor y ayudando a nuestros clientes a evolucionar sus infraestructuras entendiendo sus necesidades, no sólo desde un punto de vista operativo sino también de impacto en sus procesos y aplicaciones de negocio, así como de su seguridad, ahora también, en la seguridad del Cloud.

Autor: Guifre Bosch Fabregas, Infraestructura IT